A tecnologia VoIP transformou a comunicação das empresas, oferecendo uma alternativa económica e flexível às linhas telefónicas tradicionais.

No entanto, a VoIP tem riscos e ameaças à segurança, como qualquer outra tecnologia baseada na Internet.

Como funciona o VoIP?

A voz sobre protocolo Internet (VoIP) permite a transmissão de voz e multimédia.

Ao contrário das linhas telefónicas tradicionais que utilizam circuitos comutados, a VoIP envia pacotes de dados através de redes IP.

O processo básico de funcionamento do VoIP é descrito em seguida:

- Conversão de voz em dados: Quando fala num telefone VoIP, a sua voz é convertida em sinais digitais através de um codec (codificador-descodificador). Este processo envolve a digitalização do sinal de voz analógico.

- Fragmentação de pacotes: Os sinais digitais são divididos em pequenos pacotes de dados. Cada pacote inclui uma parte da conversação, informação sobre o seu destino e a ordem pela qual deve ser montado.

- Transmissão através da rede: Os pacotes de dados são enviados através da rede IP (como a Internet ou uma rede privada). Podem seguir diferentes rotas para chegar ao seu destino, optimizando assim a utilização da rede.

- Remontagem e conversão: Quando os pacotes chegam ao destinatário, são reunidos na ordem correcta e convertidos novamente em sinais de voz analógicos. Isto permite que o recetor ouça a conversa de forma coerente.

- Entrega: A chamada é entregue ao dispositivo do destinatário, quer se trate de um telefone VoIP, de um computador com software VoIP ou de um telefone tradicional ligado a um adaptador VoIP.

O funcionamento do VoIP envolve vários pontos críticos que devem ser protegidos para proteger as comunicações empresariais.

Importância da segurança VoIP

A importância da segurança VoIP reside em vários factores-chave:

- Confidencialidade da informação: As chamadas VoIP podem conter informações sensíveis e confidenciais. Sem uma proteção adequada, os agentes maliciosos podem intercetar estas comunicações, resultando em fugas de dados e espionagem empresarial.

- Disponibilidade do serviço: Ataques como a negação de serviço (DoS) podem tornar os sistemas VoIP inutilizáveis, interrompendo as comunicações empresariais e afectando negativamente a produtividade.

- Integridade das comunicações: Os ataques podem alterar ou manipular as chamadas, conduzindo a mal-entendidos e a más decisões baseadas em informações comprometidas.

- Conformidade regulamentar: Muitas indústrias estão sujeitas a regulamentos que exigem a proteção das comunicações e dos dados pessoais. A proteção do VoIP ajuda a cumprir estes regulamentos e a evitar sanções legais.

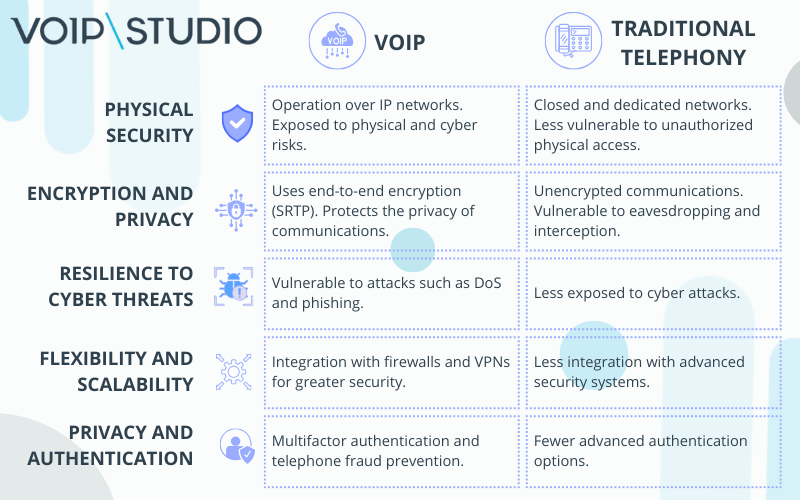

Diferenças de segurança entre os sistemas de telefonia tradicionais e os sistemas VoIP

Principais ameaças à segurança VoIP

Embora a VoIP ofereça muitas vantagens para as comunicações empresariais, é fundamental estar ciente das ameaças à segurança e tomar medidas proactivas para proteger o sistema.

A implementação de boas práticas de segurança, a formação dos funcionários e a utilização de tecnologias de proteção avançadas podem ajudar a reduzir estes riscos e a garantir comunicações seguras.

Interceção de chamadas

A interceção de chamadas é uma das ameaças mais significativas à segurança VoIP.

Este tipo de ataque, também conhecido como “sniffing” ou “eavesdropping”, envolve um atacante que captura e escuta conversas em tempo real sem o conhecimento dos participantes.

- Prevenção: Para proteger contra a interceção de chamadas, é essencial a encriptação de ponta a ponta nas comunicações VoIP. Protocolos como o Secure Real-Time Transport Protocol (SRTP) e o Transport Layer Security (TLS) garantem que os dados não podem ser lidos por terceiros não autorizados.

Ataques de negação de serviço (DoS)

Os ataques de negação de serviço (DoS) e de negação de serviço distribuída (DDoS) têm como objetivo tornar os serviços VoIP inacessíveis, sobrecarregando os servidores ou a rede com tráfego excessivo.

- Prevenção: A implementação de firewalls específicas para VoIP, sistemas de deteção e prevenção de intrusões (IDS/IPS) e controlos de qualidade de serviço (QoS) podem ajudar a atenuar os efeitos dos ataques DoS. Ter planos de contingência e redundâncias na infraestrutura de rede também é crucial.

Phishing e Vishing

Phishing e Vishing (phishing por voz) são tácticas que os atacantes utilizam para enganar os utilizadores e levá-los a obter informações sensíveis, como palavras-passe, números de cartões de crédito ou dados pessoais.

- Prevenção: É essencial formar os funcionários para reconhecerem e lidarem com tentativas de phishing e vishing. Além disso, a implementação de sistemas e tecnologias de autenticação robustos, como a verificação de chamadas, pode ajudar a reduzir o risco.

Fraude nas telecomunicações

Inclui actividades maliciosas, como o roubo de serviços VoIP ou a realização de chamadas fraudulentas. Pode resultar em custos significativos para as empresas.

Tipos de fraude

– Fraude nas portagens: os atacantes utilizam os sistemas VoIP para fazer chamadas de longa distância não pagas.

– Spoofing: os números de origem são falsificados para ocultar a identidade do autor da chamada.

- Prevenção: Para combater a fraude nas telecomunicações, é essencial monitorizar continuamente o tráfego de chamadas, estabelecer limites e alertas para detetar padrões invulgares e utilizar soluções de autenticação e encriptação. Além disso, a implementação de políticas de acesso rigorosas e a revisão regular das configurações do sistema podem ajudar a evitar o acesso não autorizado.

Marcação repetitiva/atacante

Uma técnica em que os atacantes utilizam software para marcar automaticamente uma série de números de telefone para encontrar sistemas VoIP ou modems vulneráveis ligados a redes de dados. Uma vez identificado um sistema vulnerável, podem tentar aceder-lhe para roubar informações ou interromper serviços.

- Prevenção: Utilizar sistemas de autenticação robustos para manter actualizados todos os dispositivos ligados à rede e monitorizar o tráfego de entrada e as ligações para detetar actividades suspeitas.

Spam sobre VoIP (SPIT)

O spam sobre VoIP, conhecido como SPIT (Spam over Internet Telephony), envolve o envio em massa de chamadas de voz não solicitadas, semelhante ao spam de correio eletrónico. Estas chamadas podem ser incómodas e consumir recursos de rede valiosos.

- Prevenção: A implementação de sistemas de filtragem e bloqueio de chamadas indesejadas e de tecnologias de deteção de spam pode ajudar a reduzir o SPIT.

Malware

O malware é um software malicioso concebido para se infiltrar, danificar ou desativar sistemas informáticos. No contexto VoIP, pode comprometer a segurança dos sistemas de comunicação, roubando dados, interceptando chamadas ou causando interrupções no serviço.

Tipos comuns de malware em VoIP

– Trojans: Escondem-se dentro de software legítimo e permitem o acesso remoto não autorizado.

– Ransomware: Encripta os dados do sistema e exige um resgate para a sua libertação.

– Spyware: Monitoriza as actividades do utilizador e rouba informações sensíveis.

- Prevenção: Manter o software VoIP atualizado e utilizar soluções robustas de antivírus e anti-malware. É também essencial educar os funcionários sobre práticas seguras na Internet e no correio eletrónico e implementar medidas de segurança como o controlo de acesso e a segmentação da rede.

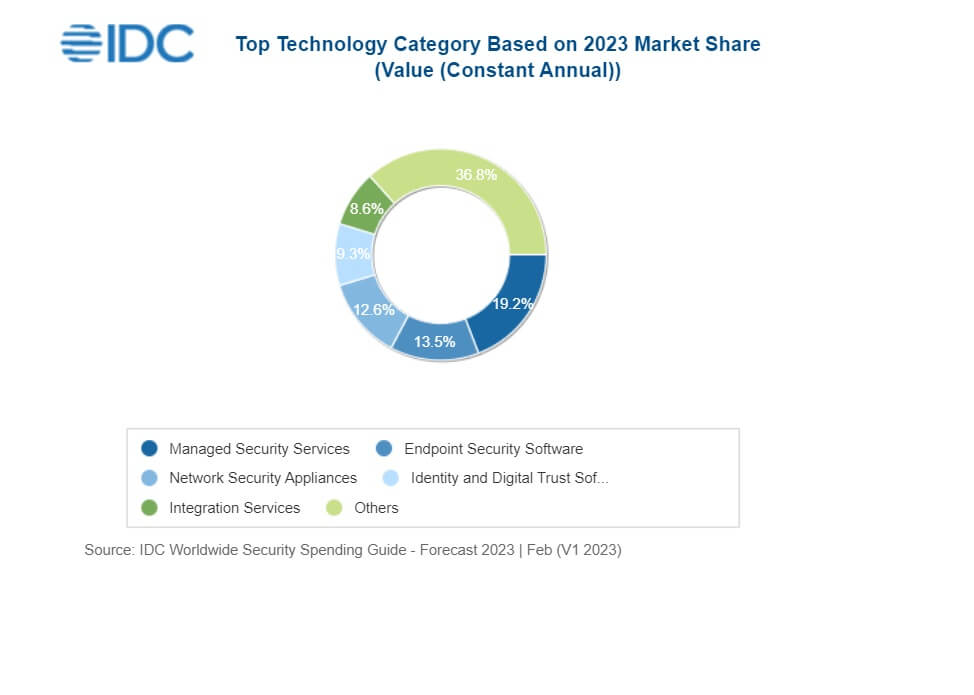

Investimento em cibersegurança cresce exponencialmente

De acordo com o Global Security Spending Guide da International Data Corporation (IDC), as despesas globais em soluções e serviços de segurança serão de 219 mil milhões de dólares em 2023, um aumento de 12,1% em relação a 2022.

Os investimentos em hardware, software e serviços relacionados com a cibersegurança atingirão quase 300 mil milhões de dólares até 2026.

A ameaça contínua de ciberataques impulsiona este aumento do investimento, a exigência de proporcionar um ambiente de trabalho híbrido seguro e a necessidade de cumprir os requisitos de governação e privacidade dos dados.

Melhores práticas para proteger as comunicações VoIP

As empresas podem proteger eficazmente os seus sistemas VoIP contra várias ameaças e garantir a segurança e a confidencialidade das suas comunicações, seguindo estas práticas recomendadas.

Utilização de encriptação nas chamadas

A encriptação é essencial para proteger a confidencialidade das comunicações VoIP. Sem ela, os pacotes de dados de voz podem ser interceptados e lidos por atacantes.

- Protocolos de encriptação: Utilize protocolos como o SRTP (Secure Real-Time Transport Protocol) para encriptar as transmissões de voz e o TLS (Transport Layer Security) para proteger o tráfego de sinalização.

- Implementação: Assegurar que todos os dispositivos e aplicações VoIP suportam e utilizam estes protocolos de encriptação – Configurar os sistemas de modo a que todas as comunicações sejam encriptadas por defeito.

Implementação de firewalls e VPNs

As firewalls e as redes privadas virtuais (VPNs) são essenciais para proteger a infraestrutura VoIP de acessos e ataques não autorizados.

- Firewalls: Implemente firewalls específicas para VoIP que possam gerir e filtrar o tráfego de voz, permitindo apenas o tráfego legítimo e bloqueando tentativas de acesso não autorizado.

- VPNs: Utilize VPNs para encriptar todo o tráfego VoIP entre diferentes localizações. É essencial para trabalhadores remotos ou filiais, uma vez que uma VPN garante que as comunicações são seguras mesmo quando se utilizam redes públicas.

Autenticação e controlo de acesso

A autenticação forte e o controlo de acesso são vitais para evitar o acesso não autorizado aos sistemas VoIP.

- Autenticação multi-fator (MFA): Implemente a MFA para adicionar uma camada de segurança. Para além das palavras-passe, utilize tokens de segurança, aplicações de autenticação ou biometria para verificar a identidade do utilizador.

- Controlo de Acesso Baseado em Funções (RBAC): Estabeleça políticas para garantir que apenas utilizadores autorizados podem aceder a determinadas funções ou dados no sistema VoIP. Atribua permissões com base nas responsabilidades do trabalho e reveja regularmente estas atribuições.

- Autenticação de dois factores (2FA): A autenticação de dois factores, também conhecida como autenticação em duas etapas, é um sistema de segurança em que é pedido ao utilizador que verifique a sua identidade de duas formas diferentes, em vez de utilizar apenas um nome de utilizador e uma palavra-passe.

NOTA: Se já tiver uma conta no VoIPstudio e quiser saber como implementar a autenticação 2FA, clique nesta hiperligação.

Actualizações e patches de software

Manter o seu software VoIP atualizado é crucial para se proteger contra vulnerabilidades conhecidas e novas ameaças.

- Actualizações regulares: Configure os seus sistemas para receberem e aplicarem automaticamente as actualizações de segurança mais recentes. Isto inclui software VoIP, sistemas operativos e outros componentes relacionados.

- Gestão de patches: Implementar um plano de gestão de patches para garantir que todas as aplicações e dispositivos VoIP recebem prontamente os patches de segurança necessários. Realiza testes em ambientes controlados antes de aplicar patches em sistemas críticos para evitar interrupções inesperadas.

Tecnologias e ferramentas para melhorar a segurança VoIP

Protocolos de segurança (SIP-TLS, SRTP)

Estes protocolos são essenciais para proteger as comunicações VoIP contra a interceção e outros ataques.

– SIP-TLS (Session Initiation Protocol-Transport Layer Security)

Este protocolo encripta o estabelecimento de chamadas VoIP e os sinais de controlo, protegendo-os contra interceção e adulteração. Utilizando o TLS, os sinais SIP são enviados através de um canal seguro, garantindo a proteção das negociações de chamadas e dos dados de controlo.

– SRTP (Secure Real-Time Transport Protocol):

O SRTP é uma extensão do RTP (Real-Time Transport Protocol) que fornece encriptação, autenticação e proteção contra repetição para dados de voz. Este protocolo garante que os pacotes de voz não podem ser interceptados ou alterados durante a transmissão.

Sistemas de deteção e prevenção de intrusões (IDS/IPS)

Os Sistemas de Deteção e Prevenção de Intrusões (IDS/IPS) são essenciais para monitorizar e proteger as redes VoIP contra acessos não autorizados e actividades maliciosas.

– IDS (Sistema de deteção de intrusão)

Um IDS monitoriza o tráfego de rede para detetar actividades suspeitas e possíveis violações de segurança. Pode gerar alertas quando é detectado um comportamento anómalo, permitindo uma resposta rápida para investigar e mitigar potenciais ameaças.

– IPS (Sistema de Prevenção de Intrusões)

Um IPS detecta actividades suspeitas e pode impedir automaticamente os ataques. Isto pode incluir o bloqueio de tráfego malicioso, o encerramento de sessões comprometidas e a aplicação de políticas de segurança em tempo real.

Integração VoIP

O IDS/IPS específico para VoIP foi concebido para compreender e analisar o tráfego de voz e de sinalização, detectando e respondendo a ameaças que visam especificamente os sistemas de comunicação.

Soluções de gestão de segurança

A implementação de soluções de gestão de segurança ajuda as empresas a implementar e manter uma abordagem abrangente e proactiva à segurança VoIP.

– Sistemas de gestão de informações e eventos de segurança (SIEMs)

Os SIEMs recolhem e analisam dados de eventos de segurança de várias fontes, incluindo dispositivos VoIP, para fornecer uma visão consolidada da postura de segurança da organização. Facilitam a deteção de ameaças, a investigação de incidentes e a conformidade.

– Plataformas de Gestão Unificada de Ameaças (UTM)

As soluções UTM integram várias funções de segurança numa única plataforma, incluindo firewall, IPS, antivírus, filtragem Web e VPN. Simplificam a gestão da segurança e fornecem uma proteção mais abrangente para os sistemas VoIP.

– Controlo e auditoria

A implementação de ferramentas de monitorização e auditoria contínuas ajuda a manter a segurança dos sistemas VoIP. Estas ferramentas podem identificar vulnerabilidades, garantir a conformidade com as políticas de segurança e fornecer relatórios detalhados sobre o estado da segurança.

VoIPstudio, o fornecedor VoIP que garante a segurança das comunicações da sua empresa

Somos um fornecedor de comunicações empresariais VoIP que se destaca pela sua preocupação com a segurança. Aplicamos uma série de medidas que fazem do VoIPstudio uma opção fiável e segura para as empresas. Estamos sempre à procura de proteger as suas comunicações VoIP contra ameaças e vulnerabilidades.

Eis algumas razões pelas quais garantimos comunicações seguras:

Encriptação de dados

Utilizamos encriptação robusta para proteger as chamadas e os dados transmitidos através da sua rede.

Isto inclui a utilização de protocolos seguros, como o SIP-TLS (Transport Layer Security) e o SRTP (Secure Real-time Transport Protocol). Garante que as comunicações não podem ser interceptadas ou escutadas por terceiros.

Autenticação e autorização

Implementamos mecanismos de autenticação e autorização fortes para garantir que apenas os utilizadores autorizados podem aceder ao sistema.

Impede o acesso não autorizado e garante que os utilizadores são corretamente identificados antes de ser permitida qualquer atividade.

Infra-estruturas seguras

No VoIPstudio, mantemos uma infraestrutura altamente segura com centros de dados que cumprem as normas internacionais de segurança.

Estes centros de dados têm várias camadas de proteção física e digital. Incluem firewalls avançadas, sistemas de deteção e prevenção de intrusões e monitorização constante.

Conformidade regulamentar

O serviço está em conformidade com vários regulamentos internacionais e normas de segurança, como o RGPD (Regulamento Geral sobre a Proteção de Dados). Garante que as práticas de tratamento de dados pessoais e comerciais estão alinhadas com as melhores práticas e regulamentos mais rigorosos.

Cópia de segurança e recuperação de dados

O VoIPstudio oferece soluções de backup e recuperação de dados que protegem informações críticas contra perda ou corrupção.

Inclui cópias de segurança regulares e planos de recuperação de desastres para minimizar o impacto de qualquer incidente de segurança.

Actualizações e patches regulares

A nossa plataforma é mantida actualizada com os mais recentes patches e actualizações de segurança.

A proteção contra vulnerabilidades e ameaças emergentes que podem comprometer a segurança do sistema é crucial.

Monitorização e análise contínuas

O VoIPstudio monitoriza continuamente a sua rede e serviços para detetar e responder rapidamente a actividades suspeitas ou tentativas de intrusão.

Esta monitorização proactiva permite a identificação precoce de ameaças e a aplicação de medidas correctivas antes de se tornarem problemas graves.

Suporte e sensibilização para a segurança

A VoIPstudio também fornece apoio e recursos para ajudar os seus clientes a compreender e aplicar práticas de segurança razoáveis nas suas comunicações diárias. Promove uma cultura de segurança em toda a organização.

Descubra o VoIPstudio, a solução de comunicações empresariais VoIP perfeita para a sua empresa.

- 30 dias grátis. Experimente e fique convencido.

- Não é necessário cartão de crédito. Sem compromisso.

- Utilizadores ilimitados.

- Inclui 200 minutos de chamadas.

- Chamadas internas gratuitas.

Perguntas e respostas mais frequentes sobre segurança VoIP

– É seguro utilizar VoIP para as comunicações da minha empresa?

Sim, a VoIP pode ser segura se as medidas de segurança forem corretamente implementadas. É crucial utilizar a encriptação de ponta a ponta para proteger as comunicações de voz e de dados, configurar firewalls específicas para VoIP e utilizar sistemas de autenticação forte e de deteção de intrusão para reduzir os riscos.

– Quais são as principais ameaças de segurança associadas ao VoIP?

As principais ameaças incluem a interceção de chamadas, ataques de negação de serviço (DoS), phishing e Vishing, fraude nas telecomunicações e vulnerabilidade a malware e spam sobre VoIP (SPIT). A implementação de protocolos de segurança como o SIP-TLS e o SRTP, boas práticas de gestão de acesso e actualizações de software ajudam a mitigar estas ameaças.

– Como posso proteger o meu sistema VoIP contra ataques externos?

Para proteger o seu sistema VoIP, implemente firewalls específicas para VoIP, configure VPNs para encriptar o tráfego e utilize soluções de segurança avançadas, como IDS/IPS, para detetar e bloquear tentativas de intrusão. Além disso, certifique-se de que mantém todo o software relacionado atualizado e de que dá formação aos utilizadores sobre práticas seguras.

– Que medidas de segurança são essenciais para proteger as chamadas VoIP?

A encriptação forte, como o SRTP, é essencial para proteger a privacidade das chamadas, configurar a autenticação multifactor para acesso a sistemas VoIP e implementar políticas de gestão de palavras-passe seguras. Além disso, a realização de auditorias de segurança regulares e a resposta rápida a incidentes são práticas vitais.

– Que vantagens adicionais oferece o VoIP em termos de segurança em comparação com os sistemas telefónicos tradicionais?

A VoIP pode oferecer vantagens como a integração com sistemas de segurança de TI, a monitorização e análise do tráfego em tempo real para detetar anomalias e a implementação rápida de actualizações de segurança. Além disso, o VoIP permite a implementação de medidas de segurança avançadas, como a encriptação de ponta a ponta e a autenticação multi-fator, que são mais difíceis de implementar nos sistemas telefónicos tradicionais.